2021年10月03日

ITパスポート過去問 令3年春 問67

令和3年春 問題一覧へ

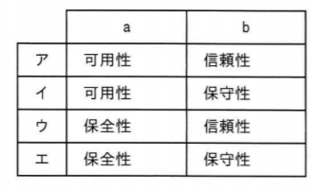

問67 ISMSにおける情報セキュリティに関する次の記述中のa,bに入れる字句の適切な組み合わせはどれか。

情報セキュリティとは、情報の機密性、完全性及び[ a ]を維持することである。さらに、真正性、責任追跡性、否認防止、[ b ]などの特性を維持することを含める場合もある。

情報セキュリティは、一般的には、情報の機密性、完全性、可用性を確保することと定義され、これを情報セキュリティの3要素という。

また、新たに次の4つの新要素があり、これらを含めて、7要素という。新要素とは、真正性、責任追跡性、否認防止、信頼性である。

■機密性

許可された者しか、アクセスできないこと

■完全性

データに矛盾がないこと

■可用性

いつでも、使いたい時に使える状態であること

■真正性

アクセスする者が、許可された者であることを確実にすること

■責任追跡性

システムへのアクセスなどの動きを追跡できること

■否認防止

情報の改ざんなどを行ったものが、それを否認できないような措置をすること

■信頼性

データや、システムの動作が正しいこと

これらのことから、aは可用性、bは信頼性であり、アが正解

ア

令和3年春 問題一覧へ

★★★★★★★★★★★★★★★★★★★★★★★★

今日過去問勉強したっけ?

毎日やることを決めて記録できるアプリです。

★★★★★★★★★★★★★★★★★★★★★★★★

にほんブログ村

問題

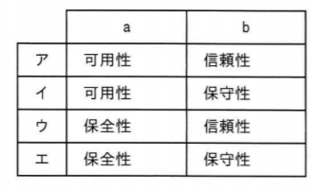

問67 ISMSにおける情報セキュリティに関する次の記述中のa,bに入れる字句の適切な組み合わせはどれか。

情報セキュリティとは、情報の機密性、完全性及び[ a ]を維持することである。さらに、真正性、責任追跡性、否認防止、[ b ]などの特性を維持することを含める場合もある。

解説

情報セキュリティは、一般的には、情報の機密性、完全性、可用性を確保することと定義され、これを情報セキュリティの3要素という。

また、新たに次の4つの新要素があり、これらを含めて、7要素という。新要素とは、真正性、責任追跡性、否認防止、信頼性である。

■機密性

許可された者しか、アクセスできないこと

■完全性

データに矛盾がないこと

■可用性

いつでも、使いたい時に使える状態であること

■真正性

アクセスする者が、許可された者であることを確実にすること

■責任追跡性

システムへのアクセスなどの動きを追跡できること

■否認防止

情報の改ざんなどを行ったものが、それを否認できないような措置をすること

■信頼性

データや、システムの動作が正しいこと

これらのことから、aは可用性、bは信頼性であり、アが正解

答

★★★★★★★★★★★★★★★★★★★★★★★★

今日過去問勉強したっけ?

毎日やることを決めて記録できるアプリです。

★★★★★★★★★★★★★★★★★★★★★★★★

にほんブログ村

この記事へのコメント